Von Microsoft und Sicherheitsforscher – Intel mit Auflistung der betroffenen CPUs

Mit dem kostenlosen Tool SpecuCheck kann schnell überprüft werden, ob die eigene CPU vor den Sicherheitslücken Spectre beziehungsweise Meltdown geschützt ist. Das quelloffene Tool wurde vom Sicherheitsforscher Alex Ionescu entwickelt – auf GitHub findet sich ein Einblick, was das Werkzeug so tut. Für den generellen Gebrauch ist SpecuCheck laut Ionescu nicht geeignet, hier sollte auf ein PowerShell-Tool von Microsoft zurückgegriffen werden.

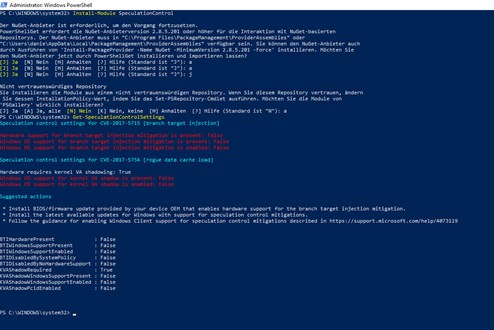

Wie man das PowerShell-Tool von Microsoft verwendet

Um dieses zu verwenden, wird zuerst die Windows-Taste betätigt oder das Startmenü angeklickt. In weiterer Folge muss PowerShell eingetippt werden. Dieses Programm muss mit Admin-Rechten ausgeführt werden – hierfür wird ein Rechtsklick benötigt und ein Klick auf "Als Administrator ausführen".

In das geöffnete Fenster gibt man daraufhin Set-ExecutionPolicy -ExecutionPolicy RemoteSigned ein, beziehungsweise kopiert dies einfach hinein. Daraufhin muss die Enter-Taste betätigt und mit "A" bestätigt werden. In weiterer Folge muss Install-Module SpeculationControl eingegeben beziehungsweise kopiert werden. Auch hier wieder mit Enter und "A" bestätigen.

Zuletzt muss dieser Befehl eingegeben beziehungsweise kopiert werden: Get-SpeculationControlSettings. Bei der Lücke "CVE-2017-5715" beziehungsweise "CVE-2017-5753" handelt es sich um Spectre und bei "CVE-2017-5754" um Meltdown. Wird dort "False" angezeigt, ist die CPU anfällig und nicht geschützt. Bei "True" wurde bereits ein Patch eingespielt, der einen Schutz vor den Lücken mit sich bringt.

Intel und OS-Hersteller arbeiten an Lösungen

Unterdessen hat Intel auf einer Support-Seite eine Liste mit jenen CPUs veröffentlicht, die von den Sicherheitslücken betroffen sind. Auch ARM hat mittlerweile eine Übersicht eingerichtet, welche Prozessoren konkret betroffen sind. Intel will bis zum Ende der ersten Jänner-Woche einen Fix für mehr als 90 Prozent der Prozessoren liefern. Zudem haben Betriebssystem-Anbieter bereits Lösungen parat. (dk, 06.01.2018)

Die betroffenenen CPUs laut Intel:

- Intel Core i3 Prozessor (45nm und 32nm)

- Intel Core i5-Prozessor (45nm und 32nm)

- Intel Core i7 Prozessor (45nm und 32nm)

- Intel Core M Prozesso-Familie (45nm und 32nm)

- 2. Generation Intel Core Prozessoren

- 3. Generation Intel Core Prozessoren

- 4. Generation Intel Core Prozessoren

- 5. Generation Intel Core Prozessoren

- 6. Generation Intel Core Prozessoren

- 7. Generation Intel Core Prozessoren

- 8. Generation Intel Core Prozessoren

- Intel Core X-Serie-Prozessor-Familie für Intel X99- Plattformen

- Intel Core X-Serie-Prozessor-Familie für Intel X299-Plattformen

- Intel Xeon Prozessor 3400-Serie

- Intel Xeon Prozessor 3600-Serie

- Intel Xeon Prozessor 5500-Serie

- Intel Xeon Prozessor 5600-Serie

- Intel Xeon Prozessor 6500-Serie

- Intel Xeon Prozessor 7500-Serie

- Intel Xeon Prozessor E3 Familie

- Intel Xeon Prozessor E3 v2 Familie

- Intel Xeon Prozessor E3 v3 Familie

- Intel Xeon Prozessor E3 v4 Familie

- Intel Xeon Prozessor E3 v5 Familie

- Intel Xeon Prozessor E3 v6 Familie

- Intel Xeon Prozessor E5 Familie

- Intel Xeon Prozessor E5 v2 Familie

- Intel Xeon Prozessor E5 v3 Familie

- Intel Xeon Prozessor E5 v4 Familie

- Intel Xeon Prozessor E7 Familie

- Intel Xeon Prozessor E7 v2 Familie

- Intel Xeon Prozessor E7 v3 Familie

- Intel Xeon Prozessor E7 v4 Familie

- Intel Xeon Prozessor Scalable Familie

- Intel Xeon Phi Prozessor 3200, 5200, 7200 Serie

- Intel Atom Prozessor C Serie

- Intel Atom Prozessor E Serie

- Intel Atom Prozessor A Serie

- Intel Atom Prozessor x3 Serie

- Intel Atom Prozessor Z Serie

- Intel Celeron Prozessor J Serie

- Intel Celeron Prozessor N Serie

- Intel Pentium Prozessor J Serie

- Intel Pentium Prozessor N Serie

Links

Nachlese

Apple: Alle iPhones und Macs von Sicherheitslücke betroffen

Prozessorlücken bei Intel und Co gefährden fast alle PCs und Smartphones

Intel-CPUs: Verheerende Lücke, Fix resultiert in Performanceverlust